Kategori: Mix

Not: Bu, Windows makinelerde uzaktan kod yürütmeyi sağlamanın farklı yollarını anlatan çok parçalı bir serinin ilkidir. Bu ilk gönderi, Kali’nin…

Geçenlerde eski bir öğrencim, bir Spring uygulamasındaki, faydalanmakta zorlandıkları çok ilginç, kimliği doğrulanmamış bir güvenlik açığıyla bana geldi. Geçen hafta…

Bug Bounties ve Infosec İşleri hakkında @Hacksplained ile sohbet etme Source link

İki Vuln Arasında: 3 Bin Dolarlık Ödül?! Model Dosya Güvenlik Açıklarının Yükselişi Source link

TomNomNom 4 saat boyunca soruları yanıtlıyor Source link

Dosya yükleme güvenlik açığı türünün kapsamı, farklı dosya türlerinin sayısı kadar geniştir. Bu güvenlik açıkları her zaman mevcut bir güvenlik…

Ödeme duvarı bypass’ları aranmaya değer mi? #bugbounty #bugbountyipuçları #bugbountyhunter Source link

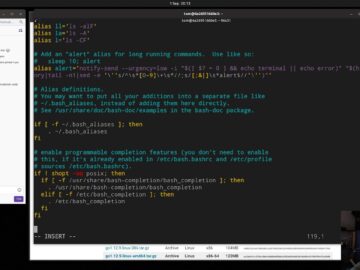

Bölüm 1’de, Kali linux’tan Windows makinelerde komutları yürütmek için etki alanı kimlik bilgilerini kullanmaya yönelik bazı yaygın araç ve teknikleri…

Mars, kh4rish34v3n tarafından gönderilen bir hatayı açıkladı: https://hackerone.com/reports/2756402 Source link

Kendi Wi-Fi Kalem Test Cihazınızı Oluşturun: ESP-32 Marauder Source link

What Is Cryptography? Cryptography is the practice and study of techniques for securing communication and information by transforming it into…

İStorage datAshur PRO² USB flash sürücüsü türünün tek örneğidir Source link