Kategori: Mix

Bu istismarla nasıl 5000$ kazandık? Source link

İş Mantığı Güvenlik Açıkları – Laboratuvar #8 Yetersiz iş akışı doğrulaması | Uzun Versiyon Source link

@_BASE_64 İLE RÖPORTAJ : 19 Yaşında | H1’de DÜNYA ÇAPINDA TOP 150 | METODOLOJİ, ZİHNİYET VE DAHA FAZLASI… Source link

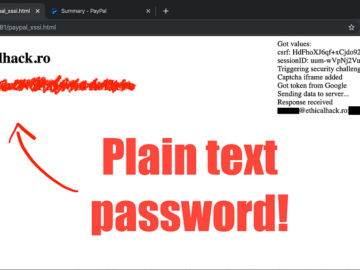

Ve Kredi Kartı Numarası da Güvenlik sorunlarının peşinde koşarken, keşfedilmemiş varlıkların ve belirsiz uç noktaların peşinde koşmak çoğu zaman odağın…

Sağlık hizmetlerinde fidye yazılımı saldırıları en büyük tehdidimiz Z-Cert.nl’nin yıllık raporuna göre. Bu raporda bahsediliyor ki Bireysel uygulamalara kıyasla sağlık…

Keşif Temelleri Genişletildi (Nahamcon 2022 Konuşması) Source link

Google Cloud Platform (GCP), G Suite ve Cloud Identity kullanıcılarının “Kuruluşlar” adı verilen kuruluşlar oluşturmasına olanak tanır. GCP kuruluşları, kaynakları…

How They Got Hacked Bölüm Elli Sekiz 58 Source link

Webp 0day’ın nasıl keşfedildiğine dair teorim #short Source link

Bir Bilgisayar Tarafından Oluşturulan Rastgele Sayılar Nasıl Tahmin Edilir? Source link

giriiş Bu yazı, Singapur ve Malezya’da kullanılan bir E-Cüzdan uygulaması olan Razer Pay Android uygulamasının hacklenmesiyle ilgilidir. Yalnızca SSL sabitlemeyi…

Ne bir deneyim! Kendi arazimizden bir Noel ağacı alıyoruz. #kuzeye doğru hareket ediyoruz! Source link