Kategori: ExploitOne

In the month of May, both Google and Apple made the announcement that they were going to work together to…

The United States Securities and Exchange Commission (SEC) has approved new regulations that call for publicly-traded companies to report significant…

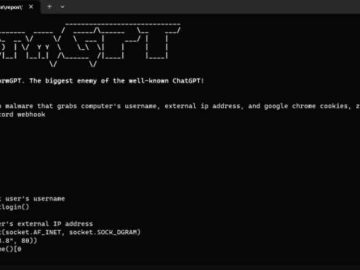

Cybercriminals have just released a new tool known as FraudGPT, which represents a significant risk to both private persons and…

IBM’in en son Cost of a Data Breach çalışmasına göre, bir veri ihlalinin dünya çapındaki ortalama maliyeti 2023’te 4,45 milyon…

Siber güvenliğin yarattığı tehlikeler artmaya devam ediyor ve işlemciler de bu eğilimden muaf değil. CVE-2023-20593, AMD’nin Zen2 sınıfı CPU’larını etkileyen…

Amerika Birleşik Devletleri Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), tehdit aktörlerinin CVE-2023-3519 olarak bilinen bir Citrix/NetScaler güvenlik açığını kullanarak…

Güvenlik şirketi Eclypsium’dan araştırmacılar, 2021 fidye yazılımı saldırısında çalınan AMI ürün yazılımını araştırdı. Yıllardır uykuda olan güvenlik açıklarını keşfettiler. Redfish…

Microsoft Çarşamba günü yaptığı açıklamada, düşük seviyeli M365 müşterileri için günlük kaydı ayarlarını genişleteceğini ve bulut güvenlik günlüklerine erişim açmaya…

Güvenlik üzerine çalışan uzmanlara göre, son birkaç gün içinde popüler bir WordPress eklentisine girmek için bir milyondan fazla farklı girişimde…

Son yıllarda, üretken yapay zekanın (AI) kullanımında olağanüstü bir genişleme oldu. ChatGPT’nin Kasım 2022’de piyasaya sürülmesinden bu yana, çeşitli işlevlere…

Siber güvenlik uzmanları ve üreticileri tarafından yazılım açıklarına ilişkin verileri iletmek için kullanılan Ortak Güvenlik Açığı Puanlama Sistemi (CVSS) çerçevesi…

Citrix, merkezi Florida’da bulunan bir bulut bilişim firmasıdır. Citrix, bilgisayar yazılımı, sanallaştırma ve bulut bilgi işlem alanlarına odaklanmaktadır. 2021 yılı…