Kategori: ExploitOne

Arkadaşlık uygulaması Coffee Meets Bagel’de (CMB) sevginizin nesnesi ağustos ayının sonlarına doğru sizi görmezden geldiyse, bunun için kendinizi hırpalamayın; firma,…

Ünlü LockBit fidye yazılımı organizasyonu, İngiliz askeri ve istihbarat servisleri tarafından kullanılan web sitelerine bağlı gigabaytlarca değerindeki hassas malzemenin açığa…

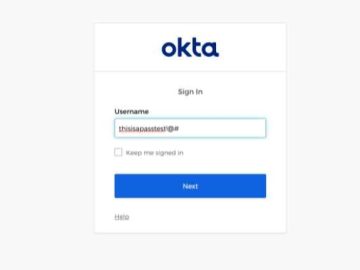

Kimlik ve erişim yönetimi çözümlerinin önde gelen tedarikçisi Okta, son birkaç haftadır müşterilerinin bir dizi karmaşık sosyal mühendislik saldırısının kurbanı…

VMware, tehdit aktörlerinin kimlik doğrulamasını atlatmasına ve VMware Aria Operations for Networks’te rastgele yazma erişimi elde etmesine olanak verebilecek iki…

Artık Microsoft Edge’e bilgi teknolojisi güvenliği konusunda bir uyarı geldi. Bu sayfada hangi ürünlerin saldırıya açık olduğu, hangi güvenlik açıklarının…

Bilgisayar korsanları, fark edilmekten kaçınmak için, kötü amaçlı bir Word dosyasını PDF belgesinin içine yerleştirmek için “PDF’de MalDoc” adını verdikleri…

Yakın zamanda kurulan ve mali kazanç elde etme amacıyla kurulan bir kuruluş, tehdit aktörlerinin masum kurbanları dolandırmasına yardımcı olmak için…

Danimarka merkezli iki barındırma hizmeti olan CloudNordic ve AzeroCloud, fidye yazılımı saldırılarına maruz kaldı; bu saldırılar müşteri verilerinin büyük çoğunluğunun…

Ekvador’da Pazar günü yapılan ulusal seçimler, ülke dışında ikamet edenlerin internet üzerinden oy kullanmasıyla ilgili sorunlar nedeniyle sekteye uğradı. Ekvador…

Bir veri ihlali bildirimi, yakın zamanda, tanınmış saat üretim şirketi Seiko tarafından 20 Ağustos 2023’te kamuoyuna açıklandı. Veri ihlali, kötü…

WinRAR’da rastgele bir kod çalıştırma güvenlik açığı bulundu ve özenle hazırlanmış bir RAR dosyasını açarak bu sorundan yararlanmak mümkün. Zero…

SMS Bombardıman saldırıları, sürekli gelişen tehditlerle boğuşan siber güvenlik alanında önemli ve rahatsız edici yansımalar yaratma potansiyeline sahip çağdaş bir…