Kategori: DarkReading

Soru: Bir saldırgan, bir geliştiricinin güvenliğini ihlal ettikten sonra ne tür verileri çalabilir? Louis Lang, güvenlik araştırmacısı, Phylum CTO’su: İnsanları…

SUPERCOMPUTING 2022 — Kötü adamları, en hassas verilerden bazılarını depolayan dünyanın en hızlı bilgisayarlarından bazılarından nasıl uzak tutacaksınız? Bu, geçen…

Bir fidye yazılımı saldırısına uğrama tehlikesi yeterince korkutucudur, ancak çoğu durumda, fidye ödendikten ve işler bittikten sonra bile suçlular işinizi…

Web uygulaması programlama arabirimleri (API’ler), bulut uygulamalarını ve altyapıyı bir arada tutan yapıştırıcıdır, ancak bu uç noktalar, son 12 ayda…

Pandemi tarafından rezil bir şekilde teşvik edilen evden çalışma ve dağıtılmış iş gücü trendlerinin hızlanmasının, Zoom, Microsoft ve Cisco liderliğindeki…

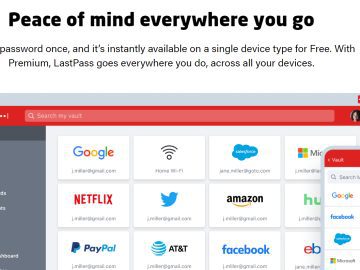

LastPass, siber suçlulara şifreli müşteri kasalarına erişim sunmanın yanı sıra, yakın tarihli bir siber saldırının müşteri verilerinin çalınmasıyla sonuçlandığını kabul…

Konteyner görüntüleri için Kyverno kabul denetleyicisindeki yüksek önem düzeyine sahip bir güvenlik açığı, kötü niyetli aktörlerin bulut üretim ortamlarına bir…

Savunulabilir bir İnternet kurabilir miyiz? Uzmanlar, 2023’te İnternetin ve desteklediği bulut uygulamalarının güvenliğini artırmak için daha iyisini yapmamız gerektiğini söylüyor….

LAPSUS$ olarak da bilinen bilgisayar korsanlığı grubu DEV-0537, fidye yazılımı yüklerini konuşlandırmadan saf bir gasp ve imha modeli kullanarak küresel…

“Tahmini polislik”, filmin olay örgüsünden bir şey gibi geliyor Azınlık Raporu. Ancak, büyük ölçüde Amerika Birleşik Devletleri’ndeki en büyük iki…

İçerideki ve dışarıdan gelen saldırganlar, kurumsal iş uygulamalarında giderek artan bir endişe kaynağı haline geldi. Harici saldırganlar, içeriden birinin kimliğine…

Geçen hafta Okta, bir saldırganın GitHub’da barındırılan kaynak koduna erişmesini içeren bir güvenlik ihlali duyurdu. Bu, GitHub’da şirket kaynak koduna…