Kategori: CyberSecurityNews

Geçtiğimiz haftalarda, sohbet robotlarını kurumsal sistemlere gizli giriş noktaları olarak kullanan karmaşık bir kötü amaçlı yazılım kampanyası ortaya çıktı. İlk…

Dünyanın önde gelen bulut bilişim platformlarından biri olan Microsoft Azure, 9 Ekim 2025 Perşembe günü önemli bir hizmet kesintisi yaşadı…

Siber güvenlik ortamı, 39 büyük şirkete ait hassas bilgileri içeren bir veri sızıntısı sitesi başlatan karmaşık bir fidye yazılımı topluluğu…

Büyük bir hizmet kesintisi Microsoft 365’i etkiliyor ve kullanıcıların yönetim merkezine ve kimlik doğrulama için Microsoft Entra ID’yi kullanan diğer…

Shuyal Stealer, son aylarda gözlemlenen en çok yönlü kimlik hırsızlığı araçlarından biri olarak hızla yükseldi. İlk olarak Ağustos 2025’in başlarında…

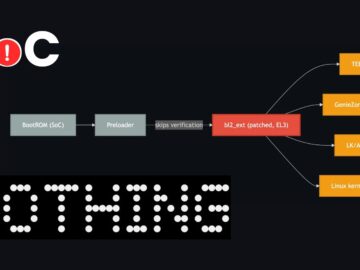

Hiçbir Şey Telefonu (2a) ve CMF Telefon 1’in güvenli önyükleme zincirindeki kritik bir güvenlik açığı için bir kavram kanıtlama (PoC)…

GitLab önemli güvenlik güncellemeleri yayınladı. Yeni sürümler hem Community Edition (CE) hem de Enterprise Edition (EE) için 18.4.2, 18.3.4 ve…

Güvenlik araştırmacıları, Linux çekirdeğindeki yüksek önemdeki bir güvenlik açığına yönelik tam bir kavram kanıtı (PoC) istismarı yayınladı. ksmbd Yerel ayrıcalık…

IRGC bağlantılı APT35 kolektifi, 2010’ların ortalarında ısrarcı bir tehdit aktörü olarak ortaya çıktığından beri, taktiklerini sürekli olarak Orta Doğu ve…

Gizli metin tuzlama olarak bilinen karmaşık bir teknik, e-posta güvenlik sistemleri için önemli bir tehdit olarak ortaya çıktı ve siber…

Önemli bir Microsoft 365 kesintisi, kullanıcıların Microsoft Teams, Exchange Online ve Microsoft 365 yönetim merkezi dahil olmak üzere birçok kritik…

Popüler iletişim platformu Discord, üçüncü taraf müşteri hizmetleri sağlayıcılarından biri olan Zendesk’teki önemli bir veri ihlalinin ardından bir gasp girişimiyle…