Kategori: CyberSecurityNews

NVIDIA’nın Merlin Transformers4REC Kütüphanesinde (CVE-2025-23298) kritik bir güvenlik açığı, kimlik doğrulanmamış saldırganların model kontrol noktası yükleyicisinde güvensiz seansizasyon yoluyla kök…

Lüksemburg, Lüksemburg, Lüksemburg’da Günler Hayır, 30 Eylül 2025, Caynnnewf’r Global Edge AI, bulut, ağ ve güvenlik çözümleri sağlayıcısı Gcore, bugün…

Kuruluşlar, kesintisiz işlemler sağlamak için Google Meet, YouTube, Chrome Güncelleme Sunucuları ve Google Cloud Platform (GCP) gibi temel hizmetlerin trafiğine…

Hikvision güvenlik kameralarında, ilk olarak 2017’de açıklanan kritik bir güvenlik açığı, hassas bilgilere yetkisiz erişim elde etmek için bilgisayar korsanları…

Supermicro süpürgelik yönetim denetleyicisi (BMC) ürün yazılımında keşfedilen kritik güvenlik açıkları, yetersiz güvenlik düzeltmelerinin yeni saldırı vektörleri oluşturduğu ve gelişmiş…

Linux çekirdeğinin KSMBD SMB sunucusu uygulamasında ciddi bir güvenlik açığı açıklanmıştır, bu da potansiyel olarak kimlik doğrulamalı uzak saldırganların etkilenen…

Sofistike bir siber suçlu kampanya, meşru hükümet kimlik başvuruları ve ödeme hizmetleri olarak gizlenmiş bankacılık truva atlarıyla Endonezya ve Vietnam…

Popüler DotNetnuke (DNN) platformunda, bu yaygın olarak kullanılan içerik yönetim sistemi tarafından desteklenen web sitelerini tehdit eden kritik depolanmış siteler…

Kimlik avı kampanyaları tespit etmek zorlaşıyor, bazen asla şüphelenemeyeceğiniz dosyalarda saklanıyor. Any. runSiber güvenlik analistleri son zamanlarda böyle bir vakayı…

Cisco, yaygın olarak kullanılan iOS ve iOS XE yazılımında, vahşi doğada aktif olarak sömürüldüğünü doğrulayan sıfır günlük bir güvenlik açığı…

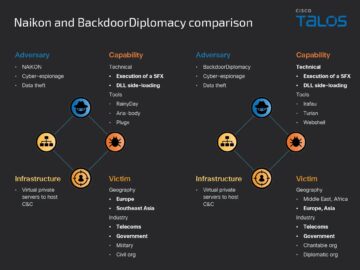

Üç sofistike kötü amaçlı yazılım ailesi, orta ve Güney Asya’daki telekomünikasyon ve üretim sektörleri için önemli tehditler olarak ortaya çıkmış…

Son aylarda, sofistike bir tehdit oyuncusu kaldırıyor Kuzey Koreli BT İşçi İstihdam Sahtekarlığı Sosyal mühendisliğin geleneksel güvenlik kontrollerini nasıl atlayabileceğini…