Kategori: CyberSecurityNews

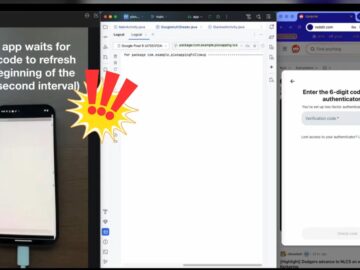

Pixnapping, Google Authenticator’dan iki faktörlü kimlik doğrulama (2FA) kodları da dahil olmak üzere hassas ekran verilerini 30 saniyeden kısa sürede…

Sofistike tehdit aktörleri giderek daha karmaşık saldırı metodolojileri geliştirirken siber güvenlik ortamı yeni tehditlerle karşı karşıya kalmaya devam ediyor. TA585…

Ekim 2025’in başlarında, siber güvenlik araştırmacısı Jeremiah Fowler, dünya çapında 250.000’den fazla işletme tarafından kullanılan, Viyana merkezli bir faturalandırma ve…

Uzaktan izleme ve yönetim (RMM) araçları, kurumsal uç noktalarda kesintisiz uzaktan kontrol, gözetimsiz erişim ve komut dosyasıyla yazılmış otomasyon sağlayarak…

ABD’nin önde gelen ayakta tedavi tıbbi görüntüleme hizmetleri sağlayıcısı SimonMed Imaging, yaklaşık 1,2 milyon hastanın kişisel ve sağlık verilerini tehlikeye…

Lüksemburg, Lüksemburg 14. sırada yer alıyor, Cybernannefirew Ölçekteki artış ve gelişmişlik, teknoloji ve dijital altyapıya yönelik artan tehditleri vurguluyor Küresel…

Ivanti, Uç Nokta Yöneticisi (EPM) yazılımında, uzaktan kod yürütmeyi ve ayrıcalık yükseltmeyi mümkün kılabilecek iki yüksek önem dereceli kusur da…

Yaygın olarak kullanılan Sudo yardımcı programında kritik bir güvenlik açığı, dünya çapındaki Linux sistem yöneticileri için alarmlara neden olan kavram…

Elastic, Elastic Cloud Enterprise (ECE) platformunda, kötü niyetli yöneticilerin keyfi komutlar yürütmesine ve hassas verileri sızdırmasına olanak tanıyan kritik bir…

Rusya siber suç ekosisteminde yeni bir evrim yaşanıyor: piyasa operatörleri ve tehdit aktörleri, tehlikeye atılmış Uzak Masaüstü Protokolü (RDP) erişimini…

Meşru paket yöneticisi kurulumlarının yanı sıra kötü amaçlı yükler de sunan sahte Homebrew yükleyici web siteleri aracılığıyla macOS kullanıcılarını hedef…

Yeni tanımlanan Rusya yanlısı bir hacktivist grup, kritik altyapı kuruluşlarının operasyonel teknolojisine ve endüstriyel kontrol sistemlerine başarılı bir şekilde sızdı;…