Kategori: CyberSecurity-Insiders

[By Jaye Tillson, Field CTO at Axis Security] Siber uzayın uçsuz bucaksız genişliğinde, fidye yazılımından daha karanlık bir gölge oluşturan…

[By Rahul Kannan, President and Chief Operating Officer, Securin] Kritik altyapı, Amerika Birleşik Devletleri’nde ve küresel olarak temel hizmetlere ciddi…

Sürekli gelişen siber tehdit ortamında Medusa Ransomware, kurbanların ayrıntılarını yayınlamak için özel bir blog başlatarak cesur bir adım attı ve…

Kuruluşlar operasyonlarını giderek genel bulut ortamlarına taşıdıkça, sağlam güvenlik önlemlerine duyulan ihtiyaç hiç bu kadar kritik olmamıştı. Bulut penetrasyon testi,…

[By John Spiegel, Director of Strategy & Field CTO, Axis Security] 2022’de dünya çapındaki işletmelerin %66’sı bir şekilde Fidye Yazılımlarından…

Google Cloud’a bağlı bir tehdit istihbarat şirketi olan Mandiant, kriptoyla ilgili kimlik avı kampanyaları düzenleyen bir bilgisayar korsanlığı grubunun kurbanı…

Uç Nokta Güvenliği, bir ağa bağlı/bir ağdaki uç noktaların güvenliğinin sağlanması anlamına gelir. Uç nokta güvenliğinin gerçek anlamda nasıl uygulanacağına…

Finlandiya Ulusal Siber Güvenlik Merkezi (NCSC), bilgisayar korsanlarının depolanan bilgileri yok etmeyi amaçlayan Ağa Bağlı Depolama (NAS) cihazlarına ve bant…

Sosyal medya çağında kullanıcılar, çoğu zaman mahremiyetlerine yönelik potansiyel tehdidi göz ardı ederek, bağlantıları ve takipçileriyle çok sayıda bilgiyi özgürce…

Uzmanlara göre, küresel olarak kullanılan ağa bağlı anahtarlar artık işlevlerini değiştirebilen ve bağlı ağlara yetkisiz erişim sağlayabilen fidye yazılımı korsanlarına…

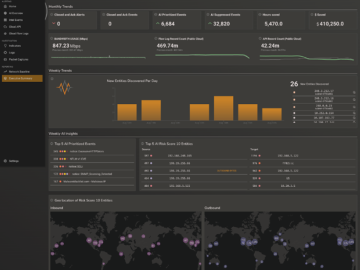

Siber güvenlik tehditleri benzeri görülmemiş bir hızla gelişmeye devam ederken, kuruluşlar buna ayak uydurabilecek gelişmiş çözümlere büyük ihtiyaç duyuyor. Siber…

Bilgisayar korsanları, fidye yazılımı saldırganları tarafından çalınan verileri silmeyi taahhüt eden ve kurbanlara genellikle 1-2 BTC arasında değişen mütevazı bir…